Kontrolowane wyspy magnetyczne pomagają ustabilizować plazmę w reaktorze

10 maja 2024, 15:08Naukowcy z Princeton Plasma Physics Laboratory połączyli dwie znane od dawna metody, by ustabilizować plazmę w reaktorze. To kolejny, niewielki, krok w kierunku opanowania fuzji jądrowej, czystego i bezpiecznego źródła energii, nad którą prace trwają od dziesięcioleci. Obie wspomniane metody – ECCD (electron cyclotron current drive) oraz RMP (resonant magnetic perturbations) – badane są od dawna. Tym razem po raz pierwszy zasymulowano ich wspólne działanie.

Zagadka chloroformu rozwiązana

1 kwietnia 2008, 08:00Jeden z najstarszych znanych medycynie środków podawanych do wywołania ogólnego znieczulenia, chloroform, uchylił rąbka tajemnicy na temat swojego działania. Przez ostatnie 150 lat nie wiadomo było, na czym dokładnie polega jego usypiające działanie. Teraz, dzięki badaniom wykonanym przez dr. Yahya Bahnasiego z Uniwersytetu Leeds, dowiedzieliśmy się znacznie więcej.

Bardziej nieszczelna, niż sądzili

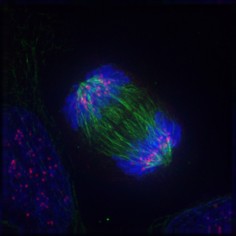

7 października 2009, 21:56Zanik ochronnych właściwości błony jądrowej podczas podziału komórkowego trwa znacznie dłużej, niż dotychczas sądzono. Odkrycie ma niebagatelne znaczenie m.in. dla badaczy pracujących nad nowymi metodami kontroli aktywności genów.

Genetyczna szczepionka przeciw nikotynie

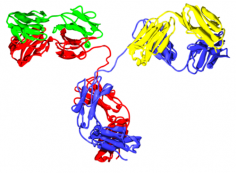

28 czerwca 2012, 11:46Pojedyncza dawka nowej szczepionki przez całe życie chroni myszy przed uzależnieniem od nikotyny. Wątroba zwierząt ulega przekształceniu w fabrykę monoklonalnych przeciwciał usuwających alkoloid, gdy tylko ten pojawi się w krwioobiegu. W ten sposób nigdy nie dociera on do serca czy mózgu.

Sztuczna inteligencja odtwarza silnik gry na podstawie obserwacji

13 września 2017, 07:53Już wkrótce twórcy gier mogą zyskać nowe interesujące narzędzie, które przyspieszy produkcję nowych tytułów i pozwoli im na eksperymentowanie z różnymi stylami rozrywki. Naukowcy z Georgia Institute of Technology (Gatech) opracowali system sztucznej inteligencji, który uczy się działania silnika wykorzystanego w grze.

H. sapiens wyszedł z Afryki podążając za monsunem?

27 listopada 2019, 05:02W ubiegłym roku naukowcy ogłosili, że żuchwa H. sapiens i narzędzia znalezione w 2002 roku w izraelskiej jaskini Misliya liczą sobie 177-194 tysięcy lat. Wskazuje to, że człowiek współczesny opuścił Afrykę wcześniej, niż dotychczas przypuszczano. Zagadką pozostaje jednak jak, dlaczego, ile razy i jaką drogą człowiek współczesny opuścił Czarny Ląd.

Poznaliśmy nowy sposób naprawy błony komórkowej przez komórki nowotworowe

12 lipca 2021, 12:28Duńscy badacze opisali podstawy procesu, za pomocą którego komórki nowotworowe naprawiają niebezpieczne dla nich uszkodzenia błony komórkowej. Wykazali przy tym, że powstrzymanie tego procesu powoduje śmierć komórek. Proces makropinocytozy może stać się celem przyszłych terapii przeciwnowotworowych, mówi Jesper Nylandsted

Badania wykorzystywane w diagnostyce i leczeniu raka piersi

8 listopada 2022, 13:05Jednym z najczęstszych nowotworów złośliwych u kobiet jest rak piersi. Alarmujący jest wzrost zachorowalności na ten nowotwór, jednak z roku na rok umieralność z jego powodu się obniża. Należy zwrócić uwagę na poprawę wyników leczenia raka piersi w Polsce, jak również na świecie. Najprawdopodobniej jest to spowodowane coraz częstszym wykrywaniem tego nowotworu we wczesnym stadium oraz wprowadzania bardziej efektywnych metod leczenia. Dlatego tak ważne jest regularne badanie się kobiet w tym kierunku - samobadanie, usg piersi, mammografia

Ludzie pokonywali otwarte morze już ponad milion lat temu

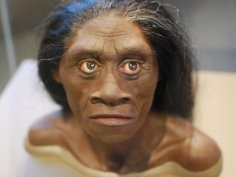

12 sierpnia 2025, 11:42Rozprzestrzenianie się wczesnych homininów poza kontynentalną Azję Południowo-Wschodnią to najstarszy przypadek przekraczania otwartego morza przez naszych przodków i krewniaków. Dotychczas najstarszymi śladami homininów w Wallacei były kamienne artefakty z Flores sprzed około 1,02 miliona lat. Wiemy też, że ponad 700 tysięcy lat temu homininy mogły dotrzeć na Luzon na Filipinach. Artykuł, opublikowany właśnie na łamach Nature, wskazuje, że wcześni ludzie trafili na Sulawesi (Celebes) w tym samym czasie, co na Flores, a być może zasiedlili tę wyspę znacznie wcześniej.

"Przeciwciała" z plastiku

10 listopada 2008, 00:29Czy syntetyczne cząsteczki mogą zastąpić przeciwciała? Naukowcy z Uniwersytetu Kalifornijskiego dowodzą, że realizacja tego pomysłu jest bardziej realna, niż dotychczas sądzono.